- Что такое кибербезопасность

- Современные вызовы кибербезопасности

- 7 основных типов угроз кибербезопасности

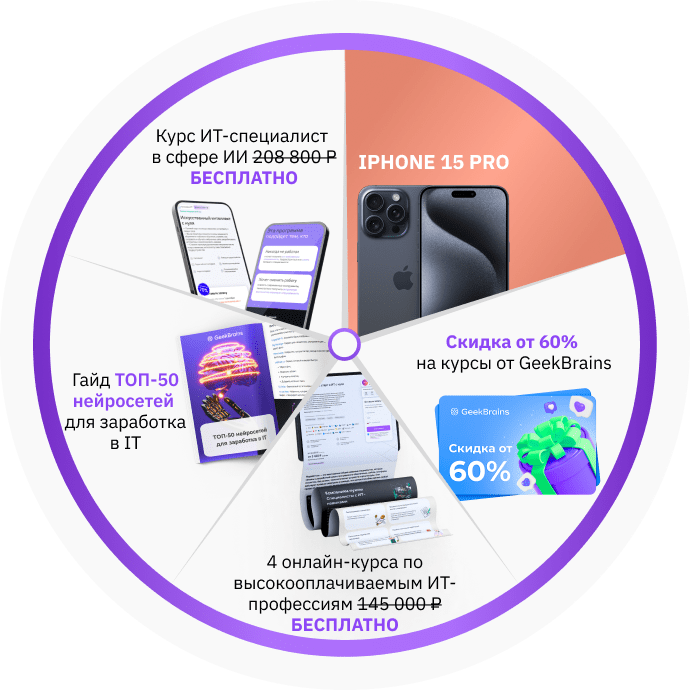

- Курсы по кибербезопасности от GeekBrains

-

Пройди тест и узнай, какая сфера тебе подходит:

айти, дизайн или маркетинг.Бесплатно от Geekbrains

Что такое кибербезопасность в современном мире, точно вряд ли кто ответит. А между тем, это, в первую очередь, защита информации в любом ее виде: личные, корпоративные данные, секреты компании – в общем всё, чем могут воспользоваться злоумышленники в корыстных целях. Угроз с каждым годом становится всё больше. К счастью, и средства защиты развиваются также быстро.

Самый простой способ защитить данные – установить антивирус. Но это далеко не панацея, опытному хакеру не составит никакого труда обойти подобную защиту. О том, какие существуют угрозы кибербезопасности, как им противостоять и где можно обучиться профессии в данной сфере, вы узнаете из нашего материала.

Что такое кибербезопасность

Всеобщая цифровизация помимо безусловных преимуществ привнесла в современную жизнь высокие риски утечки данных, не предназначенных для постороннего использования. Для защиты от посягательств на персональную и секретную информацию возникла совокупность методов и технологий, с помощью которых обеспечивается безопасность компьютеров, мобильных устройств, серверов, сетей и электронных систем.

Защищать секретные сведения от попыток их использования в преступных и вредительских целях приходится в самых разных сферах деятельности. Вопросы кибербезопасности актуальны для нескольких основных направлений работы с базами данных:

- Компьютерные сети. Очень часто становятся объектом хакерских атак и внедрения в них вредоносных программ.

- Приложения для мобильных устройств. Программа, в которой спрятан вирус, используется злоумышленниками как инструмент доступа к персональным данным, хранящимся в памяти гаджета.

- Личная и коммерческая информация. Защита персональных данных и секретных сведений бизнес-сферы способствует их сохранности и безопасной передаче по компьютерным сетям.

входят в ТОП-30 с доходом

от 210 000 ₽/мес

Скачивайте и используйте уже сегодня:

Топ-30 самых востребованных и высокооплачиваемых профессий 2023

Поможет разобраться в актуальной ситуации на рынке труда

Подборка 50+ бесплатных нейросетей для упрощения работы и увеличения заработка

Только проверенные нейросети с доступом из России и свободным использованием

ТОП-100 площадок для поиска работы от GeekBrains

Список проверенных ресурсов реальных вакансий с доходом от 210 000 ₽

- Операционная безопасность. Речь идет об управлении разрешениями для получения доступа к тому или иному хранилищу информации, создании надежной преграды для предотвращения взлома системы безопасности и обеспечении надежной защиты от постороннего посягательства.

- Аварийное восстановление. От успешных кибератак не застрахована ни одна сеть, поэтому необходимо предусмотреть адекватный сценарий реагирования в случае вмешательства злоумышленников и потери данных. Он должен предусматривать алгоритм действий, направленных на возвращение системы к нормальной работе, для обеспечения непрерывности бизнес-процессов и минимизации коммерческих потерь.

Читайте также!

Компьютерная безопасность – что за профессия и кем работатьПодробнее

- Подготовка пользователей в области обеспечения кибербезопасности. Даже самая надежная защита системы бессильна, если люди, причастные к ее эксплуатации, не обладают нужным уровнем осведомленности о возможных угрозах и способах их предотвращения. Никакой замок не поможет уберечь дом от воров, если хозяин держит дверь открытой.

Современные вызовы кибербезопасности

Количество попыток похищения данных постоянно растет, это общемировая тенденция. В отчете RiskBased Security приводятся шокирующие сведения: за 9 месяцев 2019 года зафиксированное число утечек информации приблизилось к 8 млрд случаев, что на 112 % больше по сравнению с аналогичным периодом предыдущего года.

Лидерами среди объектов хакерских атак являются медицинские и государственные учреждения, а также коммерческие организации в сфере ритейла. Объясняется интерес кибермошенников к таким базам данных возможностью использовать добытые сведения в собственных интересах, как правило, связанных с нелегальными методами конкурентной борьбы. Нередко поводом для взлома становится стремление добыть компромат на конкретного человека.

По прогнозам International Data Corporation, тенденция увеличения угроз в области кибербезопасности продолжится, и к следующему году на борьбу с незаконными действиями мировому сообществу потребуется не менее 133,7 млрд долларов США.

Вопросы противодействия кибератакам решаются в том числе на правительственном уровне разных стран. Например, в Национальном институте стандартов и технологий США (National Institute of Standards and Technology, NIST) разработана методика внедрения принципов безопасной IT-инфраструктуры.

Национальным центром кибербезопасности (National Cyber Security Centre) правительства Великобритании распространено руководство 10 steps to cyber security (10 шагов к кибербезопасности), а Австралийский центр кибербезопасности (Australian Cyber Security Centre, ACSC) регулярно освещает в своих публикациях самые актуальные вопросы противодействия компьютерным мошенникам.

7 основных типов угроз кибербезопасности

Попытки создать все новые и новые способы взлома сетей и баз данных не прекращаются ни на минуту, поэтому информация об имеющихся разновидностях угроз быстро устаревает. На сегодняшний день можно выделить семь наиболее распространенных способов проникнуть в защищенную базу данных.

- Бэкдоры (backdoor)

Это общее название для целой группы методов взлома при помощи внедрения в компьютерную систему определенных аппаратных и (или) программных средств с целью получения доступа к хранящейся там информации. Способы проникновения бывают разные:

- В программу, не вызывающую подозрений у пользователя, встраивается вредоносный код, позволяющий злоумышленникам пользоваться данными с компьютера, на котором активировано это ПО.

- В аппаратную часть компьютеризированного устройства (чаще всего роутера) помещается специальная микросхема с кодом, открывающим доступ к информации в сети.

- Файлы обновления программ, установленных на компьютере, подменяются другими, содержащими вредоносный код.

Киберпреступники активно используют бэкдоры, созданные производителями «железа» для оказания удаленной поддержки или сброса настроек. Злоумышленники связываются с пользователями, представляясь сотрудниками службы техподдержки, и просят назвать пароль для подтверждения входа в систему удаленного доступа. Ничего не подозревающая жертва называет заветное слово, тем самым предоставляя мошенникам возможность скачать интересующие их файлы.

Читайте также!

- DoS-атаки

Этот вид киберугроз базируется на выведении из строя одного из компьютеров или целой сети. Как правило, атакованные системы отвечают на хакерские действия кратковременными сбоями, по длительности достаточными для проникновения злоумышленников в сеть или в конкретный компьютер. Получив доступ к системе, хакер либо сразу скачивает нужные файлы, либо устанавливает вредоносную программу (в том числе бэкдоры), которую можно активировать спустя некоторое время.

Целью DoS-атак, как правило, является не похищение личных данных или денежных средств, а негативное моральное воздействие, порча репутации, в том числе коммерческой, создание у клиентов отрицательного представления о компании. Нередко DoS-атаки являются инструментом конкурентных войн, и спрос на услуги хакеров, организующих такие операции, довольно высок.

- Перехват сетевого трафика

Для мошенников входящий и исходящий трафик предоставляет широкие возможности для проникновения в неприступную компьютерную систему. Для этого разработаны специальные программы – снифферы. Кроме того, часто используется такой способ, как подмена Wi-Fi-точек доступа с целью перехвата сетевого трафика.

Схема обмана в этом случае предельно проста: беспроводные роутеры, расставленные мошенниками, наделяются аналогичным или очень похожим именем (SSID). Сотрудник компании подключается к этой точке доступа, путая ее с официальной беспроводной сетью организации, в которой он работает. После этого информация из корпоративной сети становится добычей злоумышленников.

- Фишинг

Этот термин знаком даже тем, кто далек от сферы кибербезопасности. Жертвами фишинга чаще всего становятся обычные пользователи, у которых мошенники любыми способами выманивают конфиденциальную информацию с целью хищения денежных средств. Это могут быть логины и пароли для авторизации в социальных сетях или системах интернет-банкинга, реквизиты банковских карт и другие виды данных, позволяющих перевести деньги на подставной счет.

ТОП-100 площадок для поиска работы от GeekBrains

ТОП-100 площадок для поиска работы от GeekBrains

20 профессий 2023 года, с доходом от 150 000 рублей

20 профессий 2023 года, с доходом от 150 000 рублей

Чек-лист «Как успешно пройти собеседование»

Чек-лист «Как успешно пройти собеседование»

Пользователь получает письмо на электронную почту или СМС-сообщение, побуждающее его открыть прилагаемую ссылку и ввести в открывшемся окне личные данные. В качестве убедительного довода для такого действия может применяться известие о крупном выигрыше или информация о попытке несанкционированного перевода средств.

Бдительность жертвы усыпляется тем, что по ссылке он попадает на мастерски выполненную копию официальной страницы банка, лотереи и других веб-ресурсов. Как только личные данные введены в предлагаемую для заполнения форму, мошенники могут беспрепятственно воспользоваться ими.

- Социальная инженерия

Специалисты по кибербезопасности небезосновательно считают человеческий фактор одним из самых уязвимых мест в сфере сохранения персональных данных. Злоумышленники активно используют возможности социальной инженерии, чтобы добиться своей цели: заполучить сведения, необходимые для получения доступа к банковскому счету или другому виртуальному хранилищу денежных средств.

В ход идут самые разные способы воздействия на потенциальную жертву. Самый распространенный вариант – представиться сотрудником банка, совершающим обзвон клиентов якобы с целью проверки актуальности данных в системе финансового учреждения.

- Спуфинг

Сегодня практически нет людей, которые не представлены в той или иной компьютерной системе или социальной сети. Любой из нас может стать жертвой мошеннических действий, в том числе спуфинга.

Для этого вида угрозы характерно стремление преступников получить информацию, маскируясь под реальных участников сети или системы. Для этого они:

- Заменяют IP/MAC-адрес своего компьютера или мобильного устройства, чтобы авторизоваться в сети, в которой развернут фаервол с фильтрацией IP/MAC-адресов.

- Подделывают электронные письма, указывая адрес, с которого пользователь часто получает отправления и которому доверяет.

- Вводят в заблуждение, подставляя вместо реального телефонного номера ложные идентификаторы, например, короткий номер известного банка.

Спуфинг и фишинг используют схожие приемы, опираясь на методы социальной инженерии. Цель мошенников – войти в доверие к потенциальной жертве и выманить конфиденциальную информацию.

- Тайпсквоттинг/киберсквоттинг

Эта разновидность кибермошенничества основывается на невнимательности пользователей. Злоумышленники регистрируют доменные имена, очень похожие на реально существующие ресурсы, с расчетом, что при введении названия в адресную строку человек допустит ошибку, например, пропустит точку. По такому подставному адресу он найдет копию легитимного сайта и спокойно введет свои данные, но попадут они напрямую к киберпреступникам.

Тайпсквоттинг отличается от фишинга тем, что никаких специальных действий типа рассылки сообщений и писем мошенники не предпринимают. Они просто ждут, когда пользователь сам допустит ошибку в написании адреса и попадется в расставленные сети.

Курсы по кибербезопасности от GeekBrains

Факультет информационной безопасности. Здесь вы получите навыки сбора и обработки данных, проектирования хранилищ и работы с инфраструктурой. Если вы уже владеете связанной с кибербезопасностью профессией, с GeekBrains вам удастся выйти на новый уровень дохода благодаря повышению квалификации.

Читайте также!

Формат обучения можно выбрать исходя из ваших возможностей и предпочтений:

- Занятия в группе с преподавателем.

- Онлайн-лекции и вебинары.

- Самостоятельное изучение видеозаписей занятий.

Спрос на профессионалов, способных с нуля разработать стратегию кибербезопасности компании, в 2023 году вырос на 65 % и в ближайшее время сохранится на высоком уровне. Пользуйтесь благоприятным моментом, чтобы освоить востребованную специальность и обеспечить себе интерес со стороны работодателей, а значит, стабильный доход.

Сертификат об окончании курсов дает вам право претендовать на следующие вакансии:

- Application Security Engineer.

- Пентестер.

- Специалист по информационной безопасности.

- Специалист по анализу защищенности.

9 652

9 652

0

0

Разберем 11 самых важных жизненных вопросов

Разберем 11 самых важных жизненных вопросов